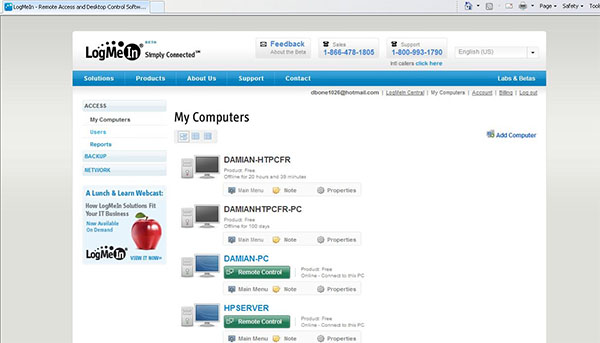

Como parte del compromiso que Conexmet tiene con la seguridad de la información de los operadores operadores (LEA AQUÍ Conexmet va por las 300 licencias de Kaspersky) y después de un proceso de análisis de los proveedores de servicios de acceso remoto a nivel mundial, se ha aliado con LogMeIn para el servicio de acceso remoto al sistema conexmet.

Un servicio de acceso muy utilizado comunmente es Teamviewer pero LogMeIn es una empresa especializada en soluciones de acceso remoto desde el 2003, que ha conectado más de 300 millones de dispositivos y se ha convertido en líder a nivel mundial en este campo.

Dentro de las ventajas que ofrece podemos resaltar las siguientes:

1. Cifrado de la conexión: La conexión entre el computador local y el remoto se cifra para evitar que los piratas informáticos puedan obtener información sin importar el lugar o dispositivo desde el cual se accesa.

2. Registro detallado de accesos: LogMeIn lleva un minucioso registro de todos los accesos, incluyendo el usuario, la máquina accesada, duración de la sesión, etc. Lo que permite a los operadores tener la tranquilidad de saber quién accede a su sistema y si lo considera necesario limitar el acceso a este.

3. Verificación de 3 pasos: Para acceder a los computadores que cuentan con el sistema Conexmet, un usuario debe contar con la aprobación de los administradores para ingresar al portal de LogMeIn, con el permiso para visualizar el computador y además conocer una contraseña de acceso al equipo que es fijada por los operadores de manera local en cada uno de los computadores, contraseña que no puede ser conocida ni por LogMeIn ni por Conexmet, lo que garantiza un control total sobre el acceso a su información.

Gracias a esta cooperación con un gigante norteamericano podemos asegurarles a nuestros clientes que empleamos los más altos estándares de seguridad para brindarles un servicio apropiado y seguro.

Recuerde que el uso de software pirata pone en riesgo su información con programas diseñados para robar, secuestrar o dañar los datos almacenados.